Cloudflare 提供了多种证书类型以满足不同的安全需求,包括边缘证书、客户端证书和源服务器证书。以下是它们的定义和用途:

边缘证书

边缘证书是部署在 Cloudflare 边缘节点上的 SSL/TLS 证书,用于加密用户与 Cloudflare 之间的通信。当用户访问启用了 Cloudflare 的域名时,Cloudflare 会向用户展示边缘证书。这些证书通常由受信任的证书颁发机构(如 Let’s Encrypt、Google Trust Services 或 ZeroSSL)签发,确保用户浏览器能够信任并建立安全连接。

边缘证书的主要作用是:

- 确保用户与 Cloudflare 之间的通信安全。

- 提供 HTTPS 支持,提升网站的安全性和可信度。

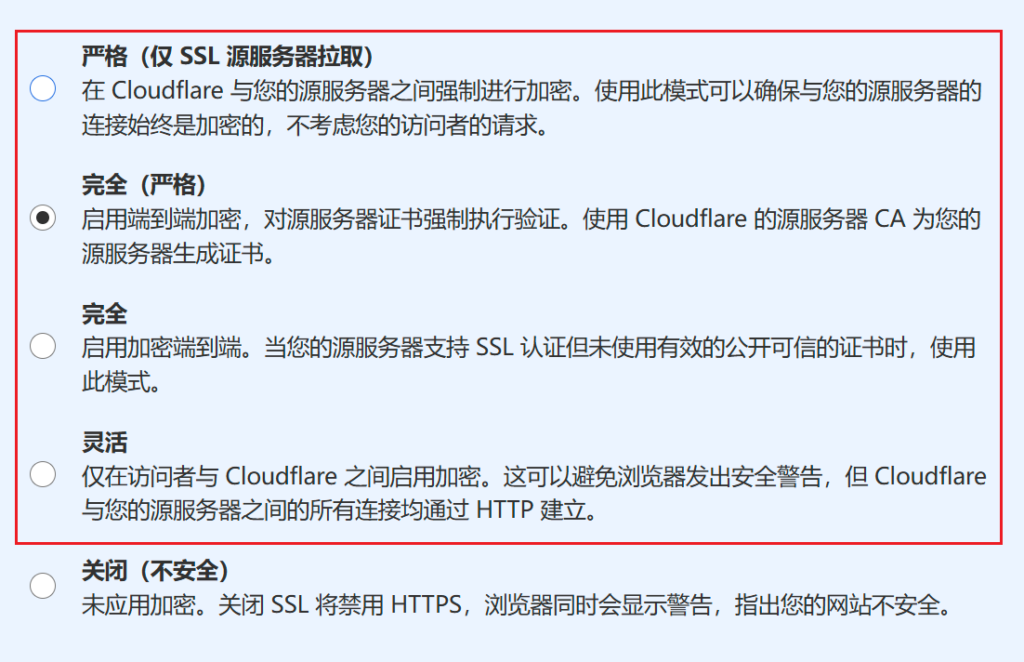

- 该证书无法下载,只能在Cloudflare上使用。浏览器用户访问网站看到的是该证书,对应下图红色方框内的配置。

客户端证书

客户端证书用于验证客户端(如用户设备或应用程序)的身份,通常在需要双向认证的场景中使用,例如通过 mTLS(双向 TLS)加密保护 API 或 Web 应用程序的访问。Cloudflare 提供的客户端证书由其托管的证书颁发机构(CA)签发,支持基于设备或组织的身份验证。

客户端证书的主要用途包括:

- 确保只有持有有效证书的客户端才能访问特定资源。

- 增强安全性,防止未经授权的设备或用户访问。

- 该证书用于双向认证,一般在APP接口中使用。

源服务器证书

源服务器证书(Origin CA Certificates)是由 Cloudflare 签发的自签名证书,用于加密 Cloudflare 与源服务器之间的通信。这些证书仅被 Cloudflare 信任,不能直接被浏览器或其他客户端信任。它们的设计目的是在 Cloudflare 和源服务器之间建立安全连接,同时减少对公共证书的依赖。

源服务器证书的特点和作用:

- 保护 Cloudflare 与源服务器之间的通信,防止中间人攻击。

- 支持多域名和通配符域名,便于管理。

- 提供最长 15 年的有效期,减少频繁更新证书的需求。

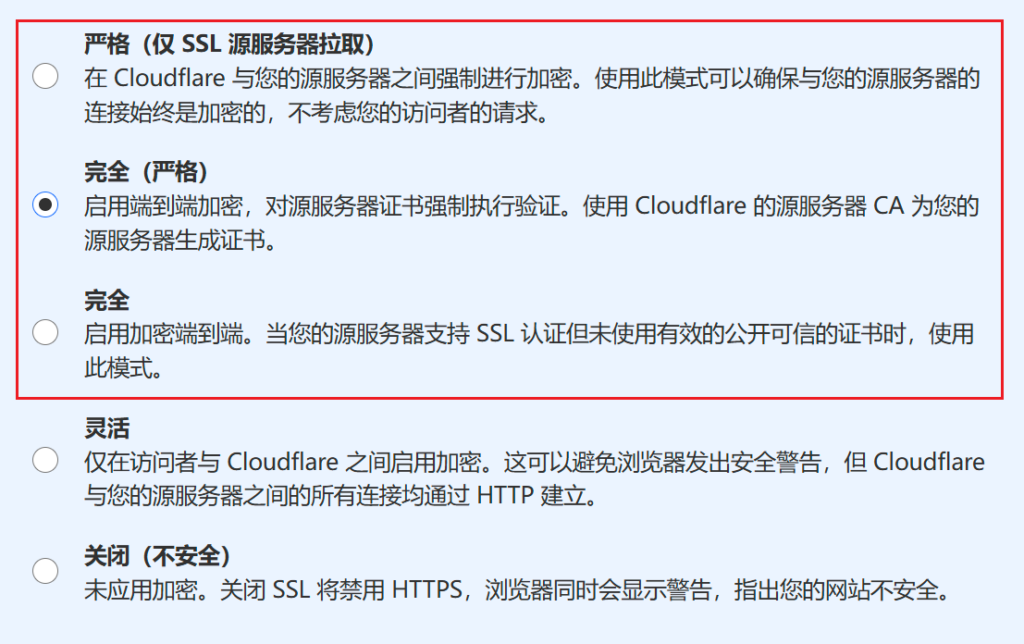

- 该证书不被浏览器信任,只被Cloudflare信任,可以创建后保存到自己的服务器上用于Cloudflare和服务器之间通过https连接,对应下图红色方框内的配置。

总结

- 边缘证书:保护用户与 Cloudflare 之间的通信,部署在 Cloudflare 边缘节点。

- 客户端证书:验证客户端身份,适用于需要双向认证的场景。

- 源服务器证书:保护 Cloudflare 与源服务器之间的通信,仅被 Cloudflare 信任。

SSL/TLS

- Cloudflare中的SSL/TLS设置需要搭配启用DNS设置中的代理状态。

- 完全(严格):通常由受信任的证书颁发机构(如 Let’s Encrypt、Google Trust Services 或 ZeroSSL)签发或者Cloudflare的CA签发的证书设置为这个。

- 完全:其它证书(自签证书,非受信任的证书颁发机构颁发的)使用这个。

- 灵活:没有证书的用这个。